#GPU

2 tweety

Tiscali.cz

@tiscali.cz · 18.4.2026

Tři nezávislé výzkumné týmy odhalily zákeřný útok, který umožňuje útočníkům převzít kontrolu nad celým počítačem prostřednictvím zneužití paměti grafických karet (GPU) v cloudových prostředích, přičemž využívá známé techniky jako Rowhammer a manipulaci s alokací paměti. #KybernetickáBezpečnost #GPU #CloudovéSlužby

Nový útok je vážně zákeřný. Stačí mu grafická karta a ovládne celý počítač, i když je dobře chráněný

Živě.cz

@zive.cz · 7.1.2026

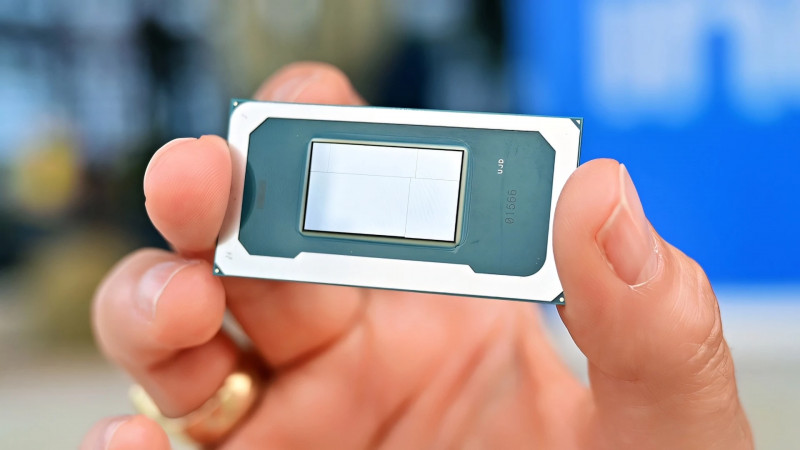

Core Ultra 300 vypadají nadějně. Intel slibuje vysoký výkon, skvělou výdrž a pyšní se vlastní výrobou